已经找到了关于Google“默认摄像机应用程序以及来自不同供应商的许多其他相机应用程序的漏洞利用。安全研究人员团队找到了一种方法来访问手机的存储器来绕过Android的权限,虽然大多数手机已经修补了它对那些使用额加载的应用或自定义ROM的人很高兴没有更新。

Google使第三方应用程序请求权限访问手机的照片和视频以及访问默认相机应用程序,但研究人员能够在没有用户的明确协议的情况下在Rogue应用程序上获得许可。通过操纵特定的动作和意图,攻击者可以控制相机应用程序意义,他或她可以在没有用户同意的情况下拍照和录制视频。

此外,某些方案还允许攻击者对设备的存储以及存储在照片中的GPS元数据进行控制“和视频”EXIF。在这里,观看下面的视频,并了解群组如何劫持像素2 XL电话。

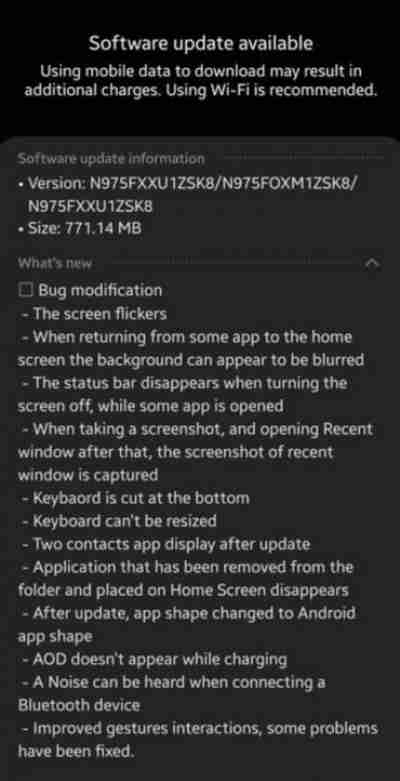

后门不仅可以在像素设备上找到,而是来自其他供应商的手机,特别是三星特别命名。该更新已于7月份重新找到,研究团队联系了三星和谷歌,该谷歌迅速为手机的相机应用程序发出了补丁。

搜索巨头也联系了关于漏洞利用的所有OEM,并分发了一个补丁,以便每个人使用官方软件并仍然由他们的制造商获得支持应该是安全的。您可以在下面的源链接下面了解有关漏洞利用的更多信息。